Ayrıcalıklı Erişim Yönetimi (PAM)

Ayrıcalıklı erişim yönetimi (PAM) çözümleri

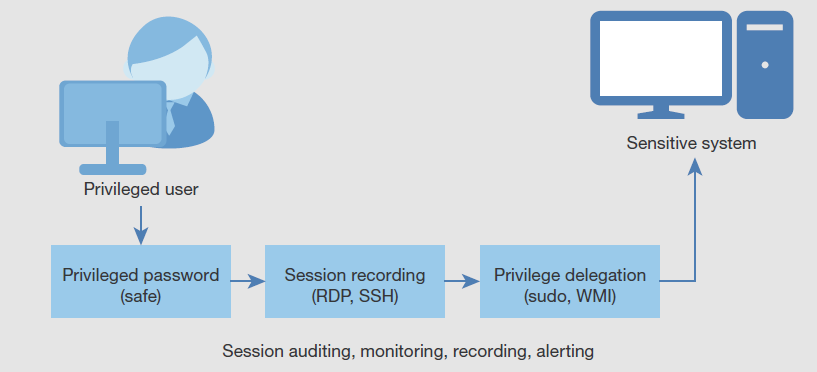

Veri ihlalleri neredeyse her zaman, gizliliği ifşa edilmiş uç noktaların ve ayrıcalıklı kimlik bilgilerinin sonucudur. Bu nedenle ayrıcalıklı hesapların izlenmesi ve korunması çok önemli hale gelmiştir. Yerel yönetici hakları siber suçlular için ana hedef olduğundan, uç noktada en az ayrıcalık güvenliğinin uygulanması da iş açısından kritik önem taşır. Hassas verilerin tam anlamıyla korunması için, hem uç noktaların hem de ayrıcalıklı kimlik bilgilerinin güvenliğini sağlayacak Ayrıcalıklı Erişim Yönetimi (Privileged Access Management – PAM ) çözümlerinin kullanılması gerekir.

Ayrıcalıklı Erişim Yönetimi (Privileged Access Management – PAM), kritik verilere ulaşabilen özel yetkili kullanıcıların tespiti, analizi ve kontrolü için kullanılıyor. Tüm bu işlemlerin sağlıklı ve sorunsuz şekilde gerçekleştirilebilmesi için de özel yazılım çözümlerinden faydalanmak mümkün.

Finans, telekom, enerji ve kamu gibi büyük ölçekli alanlarda dahi yoğun olarak kullanılan ayrıcalıklı erişimin yarattığı yüksek risk, yüksek güvenlik önlemleri almayı kaçınılmaz kılıyor. Kurum içi veya kurum dışı işlerin aksamadan ilerleyebilmesi için bir zorunluluk haline gelen ayrıcalıklı erişimle ilgili alınması gereken önlemler de dünya çapında gelişerek artan hackleme olaylarıyla birlikte giderek daha fazla önem kazanmış durumda.

Ayrıcalıklı Erişim Yönetimi (Privileged Access Management) Özellikleri

Ayrıcalıklı erişim, PAM hakkına sahip olan kullanıcıların bilgileri, oldukça önemli kaynaklara ulaşım sağladığı için her zaman kötü niyetli kişilerin ilk hedefi haline geliyor. Bu da şirketlerin finansal açıdan veya marka imajı bakımından kayba uğramasına, maddi ve manevi büyük zararlar görmelerine yol açabiliyor. Ayrıca yapay zekâ destekli insan olmayan kullanıcılara da atanabilen ayrıcalıklı erişim hakkı, ek olarak bir şirketin sosyal medya profillerini yönetmek için kullanılan ortak hesaplara da tanımlanabiliyor.

Her şeyi Kaydedin

Özel yetkili kullanıcıların eriştikleri sistemlerde gerçekleştirdikleri tüm aktiviteleri takip edin, video olarak kaydedin, metin olarak denetleyin!

Platform Desteği

Çok sayıda veritabanına, yazılım uygulamasına, hipervizöre, ağ cihazına, güvenlik aracına ve işletim sistemine anında erişim sağlayın.

On Premise/Cloud

Şirket içinde ve bulut üzerinde ayrıcalıklı erişim yönetimi ile yetkili hesaplara erişimi yönetin, denetleyin ve raporlayın.

DevOps için Erişim YÖnetimi

DevOps Uygulama ve hizmetlerine erişmek için kullanılan parolaları merkezden yönetin,

Ayrıcalıklı Erişim Yönetimi (ayrıca ayrıcalıklı kullanıcı ve parola yönetimi vb. olarak da anılır), sistem yöneticisine ve paylaşılan hesaplar gibi yüksek riskli işlere kimin ve nelerin erişimi olduğunu anlamakla ilgilidir ve aşağıdaki nedenlerle önem arz etmekdir:

- Yüksek Riskli Ortamlara yalnızca Yetkili kişilerin veya programların erişebilmesini sağlar: Çalışanlar veya yakın zamanda işten çıkarılan çalışanlar, firmalara ve devlet kurumlarına birçok kez zarar vermiştir. Son örneklerden biri NSA sızıntısıdır. Sistem yöneticileri herhangi bir güvenlik kontrolünü atlayabilir ve bu, en hassas verilere erişirler. Ayrıcalıklı erişimlerini kontrol etmek, izlemek ve denetlemek, içeriden gelen tehditleri yönetmek ve veri ihlallerini önlemek için çok önemlidir.

- Dış kaynaklı sistem yöneticilerinin, satıcıların ve yüklenicilerin erişimini ve faaliyetlerini kontrol eder: Birçok kuruluş, genellikle sisteme uzaktan bağlanması gereken dış kaynaklı sistem yöneticileri veya satıcılarla çalışır. Bu harici ayrıcalık talep edenlerin faaliyetlerini anlamak ve kontrol etmek daha önemlidir.

- Hassas sistem erişimi için kanıt sağlar: Hassas sistemlere erişimi zorunlu kılan çok sayıda uyumluluk vardır: Hemen hemen her büyük düzenleme (örneğin, HIPAA, FERC/NERC, SSAE 16 SOC 2, PCI-DSS), kritik ortamlara erişim kontrolleriyle ilgili bölümlere sahiptir. . Ayrıcalıklı Erişim Yönetimi, kimin hangi şifreyi, hangi sistem için, hangi saatte ve bu şifre ile ne yaptığını otomatik olarak takip etmeyi sağlar.

- Uygulamadan Uygulamaya erişim için Parola Yönetimi: Bir komut dosyası veya programın düzgün çalışması için yönetici ayrıcalıklarına ihtiyaç duyduğunda, ayrıcalıklı kullanıcı adı ve parola sağlanmalıdır. Bu bilgiler etkileşimli olarak sağlanamadığından, profesyoneller bu kullanıcı adlarını ve şifreleri açık metin olarak yapılandırma dosyalarına sabitler. Bu bilgiler yetkisiz gözler tarafından kolaylıkla görülebilir ve bunun dramatik sonuçları olabilir. API düzeyinde Ayrıcalıklı Erişim Yönetimi, Uygulamaların ayrıcalıklı erişimini ve etkileşimini kontrol edebilir.

Ayrıcalıklı Erişim Yönetimi ürün kategorileri

Ayrıcalıklı erişim yönetimi (Privileged Access Management) farklı kategorideki ürünlerle farklı şekillerde yapılabilmektedir. Her kategorideki ürünün bir diğer ürüne göre yaklaşım farkı, desteklediği platform gibi farklılıkları vardır. Bu kategorileri ve bu kategorilerdeki çözümlerimizi aşağıdaki şekilde listeleyebiliriz:

- Şifre yönetimi yapanlar ürünler ( BeyondTrust Password Safe ): Bu kategorideki çözümümüz Password Safe, kontrolündeki sistemler için şifre yönetimi yapar. Bunun sonucunda artık ilgili sistemler için şifre hatırlamak, şifre yönetimi yapmak durumunda kalmazsınız. Şifre yönetimini sizin yerinize Password Safe yapar ve ihtiyacınız olduğunda ilgili şifreyi Password Safe’den alarak bağlanmak istediğiniz sisteme bağlanabiliriz. Alternatif olarak şifre almadan, Password Safe sistemini proxy şeklinde kullanmak yoluyla da hedef sisteme bağlantı yapabilirsiniz. Bu kategorideki ürünler temel ayrıştırıcı özelliği şifre yönetimi de yapmalarıdır. Bu ürünlerin implementasyon ve proje süreçleri de hem planlama, hem de gerçekleştirme aşamasında iyice planlanması gereken ve zaman alan süreçlerdir.

- Güvenli uzaktan erişim ( BeyondTrust Bomgar ): Bu kategorideki çözümümüz Bomgar, Password Safe’ten farklı olarak hedef sistemler için şifre yönetimi yapmaz. bunun yerine kimin hangi sisteme hangi zaman aralığında hangi süre için bağlanacağını yönetir. Yönettiği tüm uzaktan bağlantı oturumlarının video kaydını ve yine yapılan işlemlerin (girilen komutlar gibi) metin tabanlı kaydını alır. Bu platform üzerinden şirket çalışanlarına veya müşterilere verilen uzaktan destek süreçleri de daha güvenli şekilde yürütülür.

- Uç Nokta ayrıcalık yönetimi ( BeyondTrust Avecto ): Bu kategorideki çözümümüz Avecto ile kullanıcıların sunucu ve laptop/desktop gibi istemciler üzerinde yetki yönetimi yapılabilir. Temelde yapılan şey kullanıcının sunucu ve laptop/desktop işletim sistemi üzerinde hangi komutları çalıştırıp hangi komutları çalıştıramayacağının politika olarak belirlenmesi, uygulanması, denetlenmesidir.

Ayrıcalıklı erişim yönetimi çözümlerimizle ilgili detaylı bilgi almak için lütfen iletişime geçin.

İçerik Hakları

İzinsiz paylaşılamaz, kopyalanamaz ve dağıtılamaz.

İletişim

Tel: +90 212 337 36 65

Fax: +90 212 337 36 10